Object Storage – Simple Storage Service Architecture Stockage S3 Internet / API HTTP Bucket 1 […]

Catégorie : Sécutité

La sécurité informatique est l’ensemble des mesures et des pratiques visant à protéger les systèmes, les données et les réseaux informatiques contre les menaces et les vulnérabilités.

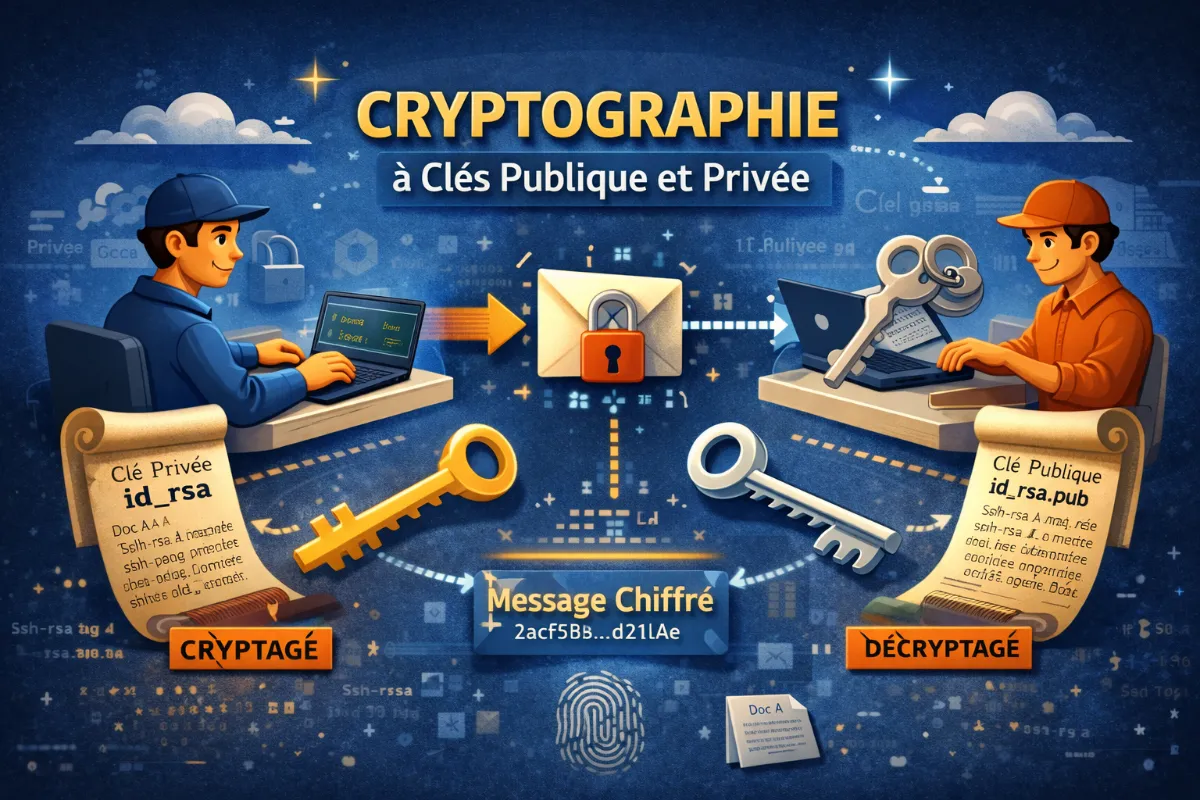

Cryptographie à clés publique et privée

La cryptographie asymétrique, également appelée cryptographie à clé publique, est un système cryptographique qui utilise […]

SSH : Commandes et gestion des clés

SSH (Secure Shell) est un protocole réseau cryptographique qui permet d’accéder de manière sécurisée à […]

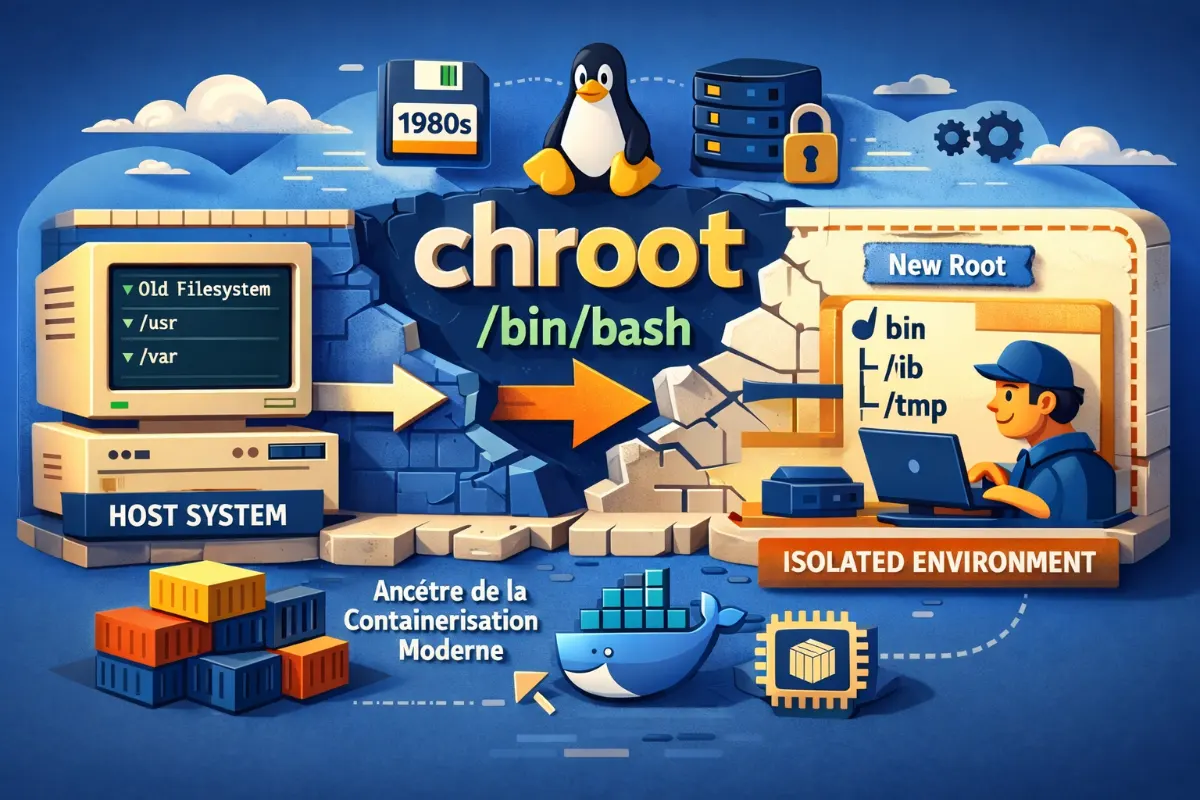

chroot : Environnements isolés sous Linux/Unix

chroot (change root) est une commande Unix/Linux historique qui permet de modifier la racine apparente […]

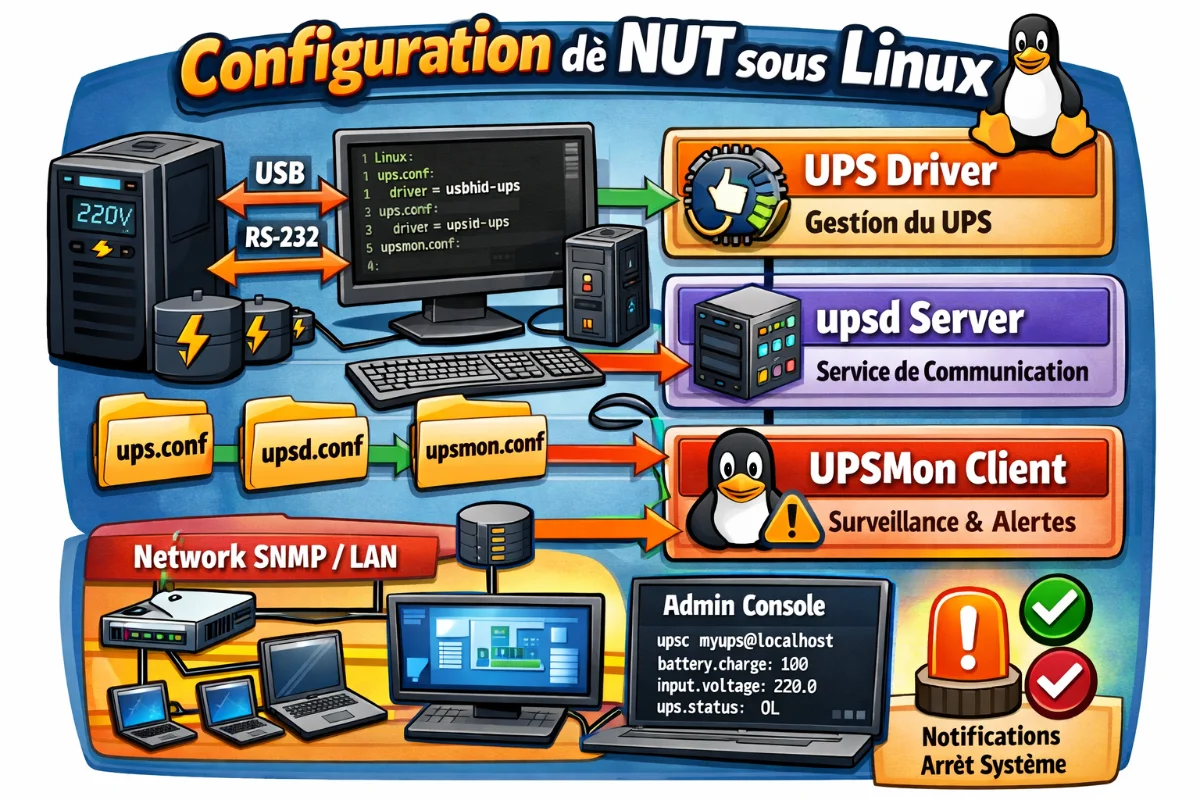

Configuration de NUT (Network UPS Tools) sous Linux

Complément pratique au guide sur les UPS, cet article détaille la mise en œuvre concrète […]

Pourquoi utiliser un Onduleur UPS ?

Guide complet : Pourquoi utiliser un UPS (onduleur) ? Un UPS (Uninterruptible Power Supply), ou […]

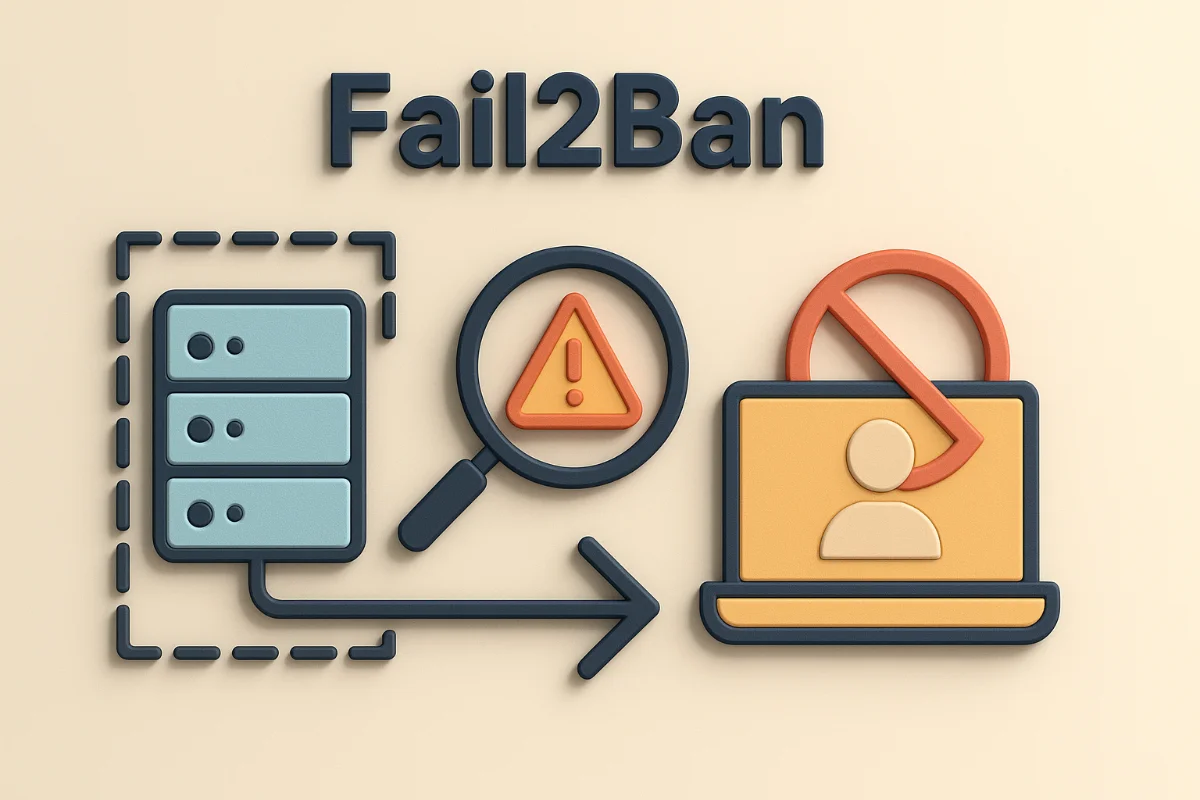

Fail2Ban : le gardien de ton serveur

Table des matières Introduction Sur Internet, chaque serveur exposé reçoit quotidiennement des scans et des […]

Windows Sandbox – bac à sable de Windows 11

Comprendre le concept du bac à sableImaginez un véritable bac à sable pour enfants : […]

CORS – Cross-Origin Resource Sharing

Cross-Origin Resource Sharing est un mécanisme de sécurité qui contrôle les ressources qu’un navigateur peut […]